Keycloak, un logiciel IAM performant et robuste

Améliorez le développement d’applications sécurisées tout en simplifiant la gestion des identités et des accès pour les administrateurs d’entreprise.

Qu’est-ce que Keycloak ?

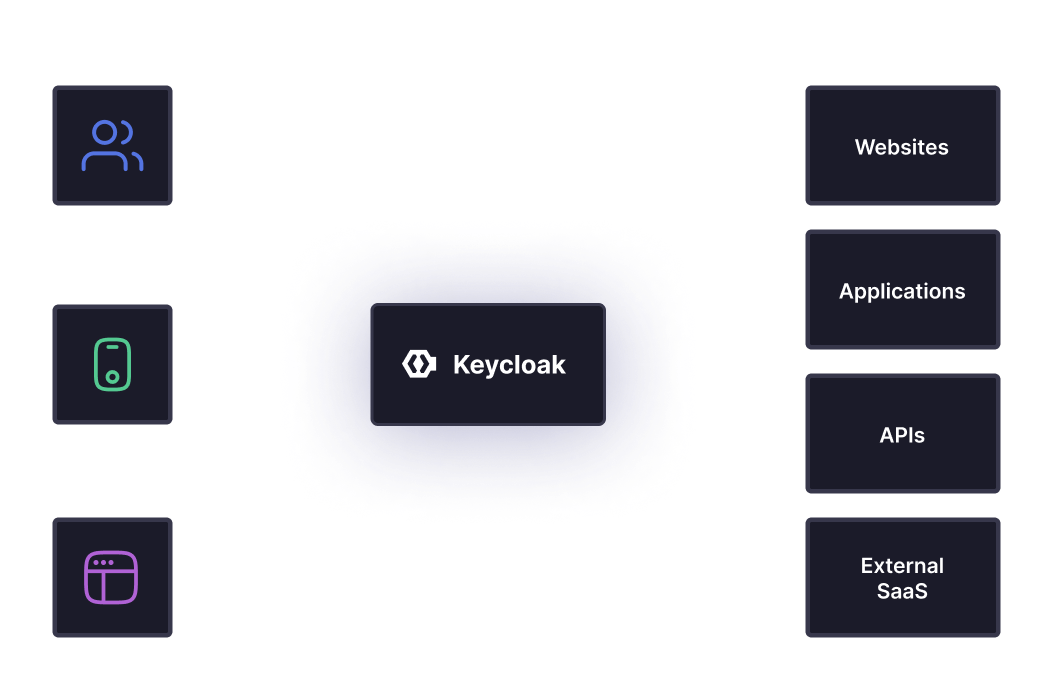

Keycloak est une solution open source de gestion des identités et des accès (IAM) qui offre des fonctionnalités de Single Sign-On (SSO) pour les applications web et mobiles. Il permet de centraliser et de fédérer les identités de vos utilisateurs ainsi que de contrôler l’accès à vos applications et services en ligne. Il permet de centraliser et de fédérer les identités de vos utilisateurs. Il permet d’assurer un contrôle sur les accès à vos applications et services en ligne. La solution offre une grande flexibilité dans la gestion des utilisateurs et des rôles, ainsi que dans la configuration des stratégies d’authentification et d’autorisation pour chaque application.

Authentification avec Keycloak

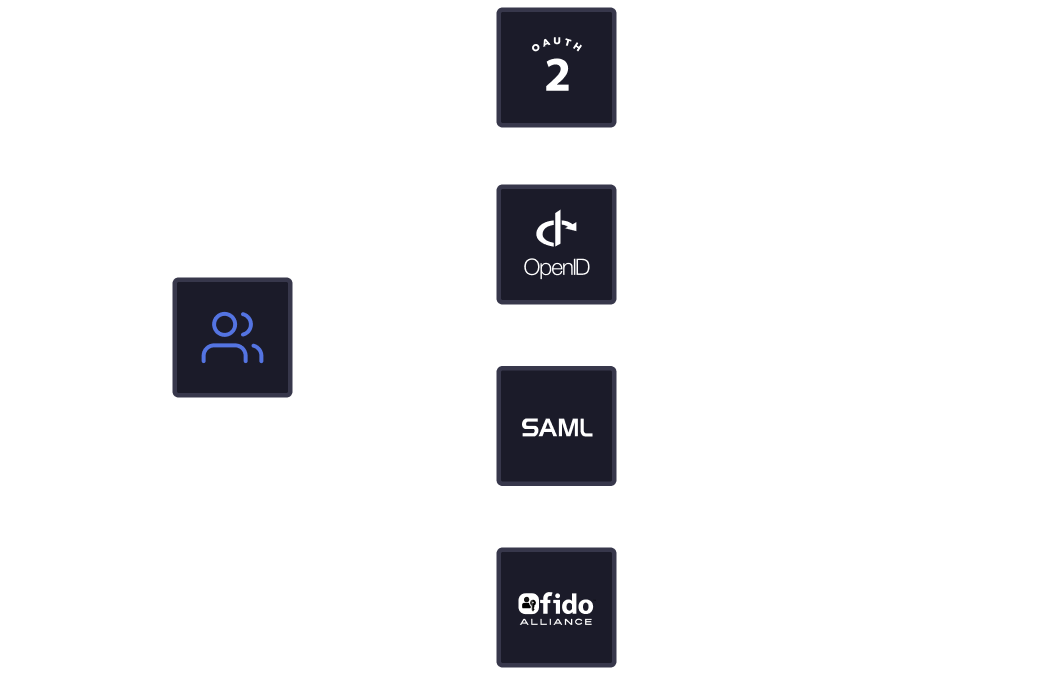

Grâce à sa modularité et à sa flexibilité, Keycloak peut être configuré pour utiliser différents protocoles d’authentification pour de multiples applications, ce qui offre une compatibilité étendue avec une grande variété de systèmes de sécurité. Keycloak peut utiliser les protocoles d’authentification standards, tels que OpenID Connect et SAML 2.0.

Nos offres

Sécurisez vos accès sans complications avec nos offres basées sur Keycloak

Maintenance d’une instance auto-hébergée

Vous choisissez d'assurer ou de déléguer l'hébergement et la mise en place de Keycloak en toute indépendance.

- Correction des anomalies

- Montées de versions régulières

Keycloak managé as a service

Profitez d'un Keycloak hébergé en SaaS par nos soins. Mises à jour, sauvegardes et haute disponibilité incluses, avec option de personnalisation.

- Instance privée non mutualisée

- Prix forfaitaire sans limite du nombre d’utilisateurs

- Extensions et thèmes personnalisables

Keycloak managé au sein d’une plateforme infogérée

Notre équipe prend en charge l’infogérance de Keycloak au sein de votre propre infrastructure basée sur Kubernetes.

Keycloak

Un logiciel open source, extensible et on-premise

Avec Keycloak vous gardez un contrôle total sur la gestion des données d’authentification et de sécurité.

Open source

Keycloak est un projet de la fondation Linux qui est intégré dans la Cloud Native Computing Foundation

Extensible

Keycloak est architecturé pour faciliter le développement d'extensions (SPI) ou de thèmes pour l'interface web.

On-premise

Keycloak ne dépend pas d’un service en SaaS et peut donc être installé directement sur votre infrastructure.

Expertise

Notre champ d'expertise autour de Keycloak

Keycloak pour Vinci Concessions

Nous avons mis en place une architecture constituée d’un Identity Provider (IDP) central basé sur Keycloak pour Vinci Concessions afin de moderniser le système de gestion des identités et des accès de l'entrepriise.

Authentification avec PassKey

Présentation de PassKey pour une authentification sans mots de passe.

Fédération des identités

Maintenance de Keycloak en production

Keycloak

Mieux comprendre le fonctionnement de Keycloak

Fédération de multiples sources d’identité

Keycloak peut fédérer plusieurs annuaires d’utilisateurs tels que LDAP, Active Directory (AD), ou encore une base de données en utilisant des connecteurs intégrés. Les informations d’identité sont alors centralisées et peuvent être utilisées par plusieurs applications. Cela évite à chaque application de gérer ses propres informations d’authentification et de les synchroniser manuellement.

Compatibilité avec une authentification multi facteurs

Keycloak est compatible avec différentes méthodes d’authentification à multi-facteurs comme TOTP. Les administrateurs peuvent configurer les exigences d’authentification multi-facteurs pour les utilisateurs. Les utilisateurs peuvent ensuite enrôler le support de cette authentification comme une application installée sur un smartphone. L’utilisation de plusieurs méthodes d’authentification peut aider à prévenir l’usurpation d’identité et à améliorer la sécurité globale.